Общая история развития хакерства. Хакеры Хакерские журналы

Computerworld № 28-29, 2001.

Хакеры появились почти сразу после создания первого компьютера. Давайте проследим основные этапы этого движения за последние сорок лет

1960-е Зарождение хакерства

Первые компьютерные хакеры появились в Массачусетсском технологическом институте. Свое название они позаимствовали у членов группы моделирования перемещения железнодорожных составов, которые «разбирали до винтика» (hack) электрические поезда, пути и стрелки, пытаясь найти способ ускорить движение. Молодые люди решили удовлетворить свое любопытство и применить приобретенные технические навыки при изучении новых мэйнфреймов, проектируемых в стенах института.

1970-е Телефонные фрикеры и капитан Кранч

Телефонные хакеры (фрикеры) занимались взломом региональных и международных сетей, получая в результате возможность звонить бесплатно. Один из фрикеров, Джон Дрейпер (известный также как капитан Кранч), обнаружил, что простой игрушечный свисток генерирует сигнал с частотой 2600 Гц. Точно такие же характеристики обеспечивал удаленный доступ к коммутирующим системам AT&T.

Дрейпер сконструировал специальное устройство, которое в сочетании со свистком и телефонным аппаратом позволило ему делать бесплатные звонки. Вскоре после этого в журнале Esquire была опубликована статья под названием «Секреты маленькой синей коробочки». В ней описывался порядок изготовления подобного устройства. После этого число случаев телефонных мошенничеств в Соединенных Штатах заметно возросло. Среди прочих ряды правонарушителей пополнили Стив Возняк и Стив Джобс, будущие основатели компании Apple Computer. Они организовали домашнее производство и занимались продажей таких «синих коробочек».

1980 Хакерские объединения и доски объявлений

После того как область деятельности телефонных фрикеров стала смещаться в сторону компьютерной техники, появились первые электронные доски объявлений.

Доски объявлений Sherwood Forest и Catch-22 были предшественниками групп новостей Usenet и электронной почты. Они стали местом встреч фрикеров и хакеров, которые обменивались там новостями, продавали друг другу ценные советы, а также торговали украденными паролями и номерами кредитных карт.

Начали формироваться группы хакеров. Одними из первых подобных групп стали Legion of Doom в США и Chaos Computer Club в Германии.

1983 Детские игры

Фильм «Военные игры» впервые познакомил общество с хакерами. Именно после его проката зародилась легенда о хакерах-кибергероях (и антигероях). Главный персонаж фильма, которого играет Мэттью Бродерик, пытается взломать компьютер производителя видеоигр, но вместо этого проникает в военный компьютер, имитирующий ядерную войну.

Компьютер, получивший кодовое наименование WOPR (по аналогии с реальной военной системой BURGR), неверно интерпретировал запрос хакера и принял игру в глобальную термоядерную войну за запуск вражеских ракет. Это подняло на ноги военное руководство и создало угрозу войны высшей степени - Defense Condition 1 (или Def Con 1).

В том же году власти арестовали шестерых подростков, входивших в так называемую группу 414 (номер был присвоен по коду региона, в котором они действовали). Всего за девять дней хакеры взломали 60 компьютеров, в том числе несколько машин Национальной лаборатории в Лос-Аламосе, с помощью которых велись разработки ядерного оружия.

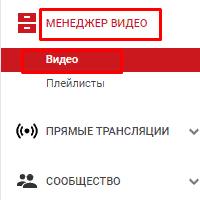

1984 Хакерские издания

Начал выходить первый хакерский журнал «2600». Через год за ним последовало электронное издание «Phrack». Редактор «2600» подписывался Эммануэлем Гольдштейном (настоящее его имя - Эрик Корли). Этот псевдоним был позаимствован у главного героя романа Джорджа Оруэлла «1984». Оба издания публиковали советы будущим хакерам и фрикерам, а также освещали последние события хакерской жизни. Сегодня «2600» можно найти на многих крупных и респектабельных журнальных развалах.

1986 От компьютера до тюрьмы

В условиях роста зарегистрированных случаев взлома компьютеров в госучреждениях и частных компаниях конгресс США принял «Акт о компьютерном мошенничестве и злоупотреблениях», согласно которому проникновение в компьютерную систему было причислено к уголовным преступлениям. В законе, однако, ничего не говорилось о преступных действиях несовершеннолетних.

1988 «Червь» Морриса

Роберт Моррис-младший, аспирант Корнеллского университета и сын научного директора одного из подразделений Агентства национальной безопасности, запустил в сеть ARPAnet (предшественницу Internet) программного «червя», автоматически рассылающего свои копии по электронным каналам. Моррис хотел посмотреть, какое воздействие его программа окажет на системы, работающие под управлением ОС Unix.

«Червь», выпущенный на волю, поразил около 6 тыс. компьютеров, парализовав важные федеральные и университетские системы. Моррис был исключен из университета и приговорен к трем годам условного заключения и штрафу в 10 тыс. долл.

1989 Немецкие хакеры и КГБ

Первый случай международного кибершпионажа был зарегистрирован в Западной Германии. Хакеры, имевшие определенное отношение к клубу Chaos Computer Club, были арестованы за проникновение в американские компьютерные системы и за продажу исходного кода операционных систем КГБ.

Троих из них сдали властям свои же друзья-хакеры, а четвертый подозреваемый покончил жизнь самоубийством, после того как в печати появилась публикация, описывающая его роль в преступном плане. Поскольку похищенная информация не являлась секретной, хакеры были оштрафованы и приговорены к условному заключению.

Отдельно стоит упомянуть об аресте хакера по прозвищу The Mentor (Наставник). Он опубликовал знаменитое обращение, известное как Манифест хакеров. Документ, направленный на защиту хакеров, начинается словами: «Все мое преступление - это любопытство... Я горжусь своей принадлежностью к числу хакеров и публикую свой манифест. Вы, конечно, можете разобраться с отдельными членами нашего сообщества, но остановить нас всех вы не в состоянии».

1990 Операция Sundevil

После продолжительной и кропотливой подготовительной работы агенты спецслужб провели одновременные аресты хакеров сразу в 14 городах США.

В ходе операции были задержаны организаторы и наиболее известные члены группы, обменивавшиеся информацией через электронные доски объявлений. Мероприятие было направлено против краж номеров кредитных карт и взлома телефонных и кабельных систем. В результате в сообществе хакеров наметился раскол - в обмен на свободу арестованные предоставляли федеральным службам интересующую их информацию.

1993 Зачем покупать автомобиль, если его можно «свистнуть»?

Во время викторины, проводимой одной из радиостанций, хакер Кевин Паулсен и двое его друзей блокировали телефонную систему, пропуская через нее только свои звонки, и «выиграли» два автомобиля Porsche, путешествие и 20 тыс. долл.

Паулсен, которого уже разыскивали за взлом систем телефонных компаний, был осужден за компьютерное и телефонное мошенничество на пять лет тюремного заключения. После освобождения в 1996 году он работал независимым журналистом, освещая тему компьютерных преступлений.

Первая конференция хакеров Def Con состоялась в Лас-Вегасе. Она задумывалась как одноразовое событие, посвященное церемонии прощания с досками объявлений (на смену им пришла технология World Wide Web), однако форум вызвал такой интерес, что стал ежегодным.

1994 Хакерский инструментарий всем желающим

Повсеместное использование Internet фактически началось с нового браузера Netscape Navigator, появление которого заметно упростило доступ к информации, размещенной в Web. Хакеры очень быстро переместились в новую среду, перенеся свои конференции и программы со старых электронных досок BBS на новые Web-сайты.

После того как информация и простые в использовании инструментальные средства стали доступны каждому посетителю Сети, лицо хакерского сообщества начало меняться.

1995 Дело Митника

Серийный компьютерный взломщик Кевин Митник был арестован агентами американских спецслужб и обвинен в похищении 20 тыс. номеров кредитных карт. В ожидании суда он отсидел в тюрьме четыре года и приобрел большую известность в хакерском сообществе.

После того как в марте 1999 года Митник был признан виновным в совершении семи преступлений, его приговорили к заключению, срок которого ненамного превышал время, уже проведенное им в тюрьме.

Российские взломщики похитили из банка Citibank 10 млн. долл. и перевели деньги на счета финансовых учреждений, находящихся в других странах мира. Возглавлявший группу 30-летний Владимир Левин при помощи своего портативного компьютера за несколько часов разместил деньги в банках Финляндии и Израиля.

Впоследствии Левин предстал перед американскими правоохранительными органами и был осужден на три года тюремного заключения. Однако 400 тыс. украденных долларов властям так и не удалось найти.

1997 Взлом системы AOL

Появление свободно распространяемого приложения AOHell позволило группе неопытных хакеров, квалификация которых ограничивалась знанием языков сценариев, пройтись по сетям корпорации America Online. Буквально за несколько дней почтовые ящики сотен тысяч пользователей AOL оказались заполнены многомегабайтными почтовыми бомбами, а конференции были парализованы спамом.

1998 Культ хакерства и приход израильтян

Группа Cult of the Dead Cow представила на очередной конференции Def Con мощную хакерскую программу Back Orifice. После установки этого «троянского коня» на машину, работавшую под управлением операционных систем Windows 95 или Windows 98, у хакеров появлялась возможность несанкционированного удаленного доступа к ресурсам компьютера.

В период осложнения ситуации в Персидском заливе хакеры взломали несколько несекретных компьютеров Пентагона и похитили оттуда программное обеспечение. Позже представитель Министерства обороны США Джон Хамре назвал это «самой организованной и продуманной атакой» на системы военного ведомства за всю историю их существования.

Следы, оставленные взломщиками, позволили отыскать двух американских подростков. В конце концов был найден и арестован и лидер группы - 19–летний израильский хакер Эхуд Тенебаум, известный под именем Analyzer. Сегодня Тенебаум занимает пост директора по технологиям консалтинговой компьютерной компании.

1999 Популяризация систем компьютерной безопасности

Microsoft выпустила операционную систему Windows 98, и 1999 год прошел под знаком систем безопасности (и хакерской активности). В ответ на многочисленные публикации списка ошибок, обнаруженных в Windows и других коммерческих продуктах, разработчики предлагали способы их устранения и обновленные варианты продуктов. Целый ряд производителей выпустил инструменты защиты от хакеров специально для установки их на домашних компьютерах.

2000 Отказ в обслуживании

Одной из самых мощных атак, направленных на отказ в обслуживании, подверглись Web-сайты eBay, Yahoo и Amazon. Активисты из Пакистана и стран Ближнего Востока разрушили Web-узлы, принадлежащие индийскому и израильскому правительствам, в знак протеста против политики, проводимой руководством этих стран в штате Кашмир и в Палестине. Хакеры взломали внутрикорпоративную сеть Microsoft и получили доступ к исходным кодам последних версий Windows и Office.

2001 Атаки на серверы DNS

Корпорация Microsoft оказалась в числе самых крупных жертв хакеров, наносящих удары по серверам доменных имен (DNS). В результате атак, направленных на отказ в обслуживании, информация о маршрутах DNS, к которой обращались клиенты Web-сайты Microsoft, была уничтожена. Взлом обнаружили через несколько часов, но целых два дня миллионы пользователей не могли попасть на страницы Microsoft.

Статью "30.09.2001. История хакерства" Вы можете обсудить на

Каждое поколение считает себя более умным,

чем предыдущее, и более мудрым, чем последующее.

Джордж Оруэлл.

В сё-таки жаль, что деньги и власть убивают в идеях душевность. Ковырялись студенты-фанатики в первых электронных устройствах, так и проблем не было. Голый энтузиазм, страсть к науке, попытка разобраться и понять. Никакой политики и жажды денег - интересно было людям, они и ковырялись.

С тоило же электронным устройствам прийти в миллионы домов и компаний, назвавшись хитрым словом «компьютер», так сразу же вчерашние фанатики стали востребованными и популярными. Одному хочется секреты другого государства узнать, второму - чертежи компании-конкурента выкрасть, а третий и вовсе предлагает банальный взлом с разделом добычи. Перестали вчерашние энтузиасты жить свободно и честно. Слишком уж много соблазнов вокруг появилось.

П ростите меня за то, что я так вольно пересказываю историю хакерства . Но иначе у меня не получится. Здесь важно понимать одну главную вещь: начиная с середины прошлого века и до нашего времени хакерство сильно видоизменилось. Те, кто так или иначе вписали свои имена в историю современного хакерства, в конечном итоге имели серьёзные проблемы с законом. Никаких студентов-фанатиков с горящим взором уже нет. Остались только люди, жизнь которых - не сахар. Но вскоре вы увидите это сами.

Хакерство в лицах

Я не стал писать историю хакерства, пересыпанную датами и фактами. Сухо, академично, даже пошутить негде. Да и займёт такая летопись добрую сотню страниц.

Д ля понимания вектора развития хакерства достаточно рассказать о парочке ярких личностей из хаксцены. Этого же хватит и для романтических восторгов о рыцарях компьютера и мышки. Здесь и громкие скандалы, и многозначные суммы, и хеппи-энды. Как в кино.

И так, как говорят отправляльщики факсов, стартуем.

5 самых известных хакеров в истории Интернета

Нейшон Ивен-Чейм «Феникс»

Э тот австралийский хакер прославился тем, что за короткий срок своей «профессиональной» деятельности успел взломать НАСА и сайты энного количества американских вузов. Когда его всё-таки поймали, то предъявили обвинения по 48 эпизодам. Страшные 10 лет заключения, которые грозили ему вначале, обернулись годом срока и пятьюстами часами исправительных работ.

К ак работает столь хитрая юридическая магия? Да проще некуда: ни одно государство без крайней нужды не обидит своих хакеров. В современных реалиях один очкастый ботаник стоит пары дивизий спецназа.

Ч уть-чуть уговоров, много сотрудничества со следствием и дело закрывается. Поэтому большинство современных хакеров после ареста пошли по пути сотрудничества с «теми самыми» органами. Всё-таки реальный срок - удовольствие сомнительное.

Владимир Левин

В России хакеры тоже имеются. В мире хорошо знают об одном - Владимире Левине.

В ладимир Левин прославился тем, что в далёком уже 1994 году взломал американский Ситибанк, вытянув оттуда $12 млн с гаком. было Клондайком для многих, но Левину повезло побольше. Увы, но сдали Володю его же сообщники. В результате Левина поймали в Лондоне, после чего приговорили к трём годам лишения свободы.

С егодня некоторые товарищи оспаривают талант Левина, утверждая, что предприимчивый взломщик перекупил «фишку» по взлому у всамделишных хакеров. Не знаю, возможно, что и так. Знаю одно - полмиллиона долларов так и не нашли. Занавес.

Кевин Митник

Т алантливого человека с фамилией Митник считают самым известным хакером в мире. Митник - хакер «идейный». Ему доставляет удовольствие сам процесс взлома, а бриллианты, золото и фабрики с заводами волнуют мало.

О н начал «карьеру» в 12 лет. Со взлома телефонных станций. Чуть позже настала очередь Пентагона. Затем - проникновение в Арпанет (). Что характерно, взломы совершались исключительно из любви к искусству. Но даже столь альтруистичный подход не помешал Митнику получить реальные полгода колонии для несовершеннолетних.

П осле освобождения он опять взялся за старое. Итог - в середине 90-х годов Кевину предъявили обвинение в нанесении ущерба на 100 млн долларов и присудили четыре года тюрьмы.

П осле тюрьмы Кевина Митника как подменили: сегодня это дорогой и авторитетный консультант по кибербезопасности, автор нескольких книг о хакерстве. Серьёзный, уважаемый специалист, перешедший на сторону добра.

Адриан Ламо

В историю хакерства имя Адриана Ламо записано золотыми буквами с платиновыми знаками препинания. У этого парня, получившего прозвище «бездомный хакер» (он работал из кафе и публичных ), серьёзный послужной список. На счету Ламо , Бэнк оф Америка, Нью-Йорк Таймс, .

К ак и предыдущий герой, Адриан не преследовал цели на взломах. Его демоном являлись известность и признание. Найдя брешь в системе, он связывался с компанией и рассказывал об ошибках в защите.

К огда хакера всё же поймали, он отделался штрафом и полугодом домашнего ареста. Так же, как и Митник, впоследствии Ламо надоело быть плохишом и он переквалифицировался в консультанта по безопасности. Сегодня Адриан Ламо авторитетная и популярная персона. Так что цели своей он добился

.Роберт Моррис

В ошёл в историю хакерства как автор «червя Морриса». В 1998 году выпустил зловреда в Сеть. Червь оказался настолько сильным, что парализовал работу 5 тысяч компьютеров в США.

П озже Морриса поймали (он сильно и не прятался) и приговорили к трём годам условного заключения.

Е сли вы услышите, что в Гарварде преподаёт профессор Роберт Моррис, смело верьте ушам! Когда неприятности забылись, вчерашний хакер пошёл в науку и достиг весомых результатов. Сегодня Моррис - учёный и автор массы компьютерных разработок. Живёт отлично, не бедствует. Известен.

Заключение

Е стественно, история хакерства не ограничивается этими пятью персонажами. Куча народа осталась за кадром. Ещё шире ряды тех, о ком ни мы, ни «те самые» органы ничего не знаем.

Н о на примерах выше вектор развития талантливого хакера проглядывается отчётливо:

- 1). Интерес или способности к компьютерам и сетям;

- 2). Проба сил;

- 3). Успех;

- 4). Арест;

- 5). Работа на государство или в службах безопасности больших корпораций.

Э та схема работала на заре компьютеров и Интернета, работает и сегодня.

Т ак уж вышло, что в Интернет пришли и интересы государств, а потому каждый фанат кибербезопасности «по умолчанию» приковывает к себе внимание.

Т ак было и так будет.

С частья вам, здоровья и богатства огроменного.

История возникновения «хакерства»

Хакеры появились почти сразу после создания первого компьютера.

1960-е Зарождение хакерства.

Первые компьютерные хакеры появились в Массачусетсском технологическом институте. Свое название они позаимствовали у членов группы моделирования перемещения железнодорожных составов, которые «разбирали до винтика» (hack) электрические поезда, пути и стрелки, пытаясь найти способ ускорить движение. Молодые люди решили удовлетворить свое любопытство и применить приобретенные технические навыки при изучении новых мэйнфреймов, проектируемых в стенах института.

1970-е Телефонные фрикеры и капитан Кранч.

Джон Дрейпер, известный также как капитан Кранч

Телефонные хакеры (фрикеры) занимались взломом региональных и международных сетей, получая в результате возможность звонить бесплатно. Один из фрикеров, Джон Дрейпер (известный также как капитан Кранч), обнаружил, что простой игрушечный свисток генерирует сигнал с частотой 2600 Гц. Точно такие же характеристики обеспечивал удаленный доступ к коммутирующим системам AT&T.

Дрейпер сконструировал специальное устройство, которое в сочетании со свистком и телефонным аппаратом позволило ему делать бесплатные звонки. Вскоре после этого в журнале Esquire была опубликована статья под названием «Секреты маленькой синей коробочки». В ней описывался порядок изготовления подобного устройства. После этого число случаев телефонных мошенничеств в Соединенных Штатах заметно возросло. Среди прочих ряды правонарушителей пополнили Стив Возняк и Стив Джобс, будущие основатели компании Apple Computer.

Они организовали домашнее производство и занимались продажей таких «синих коробочек».

1980- е Хакерские объединен и доски объявлений.

После того как область деятельности телефонных фрикеров стала смещаться в сторону компьютерной техники, появились первые электронные доски объявлений.

Доски объявлений Sherwood Forest и Catch-22 были предшественниками групп новостей Usenet и электронной почты. Они стали местом встреч фрикеров и хакеров, которые обменивались там новостями, продавали друг другу ценные советы, а также торговали украденными паролями и номерами кредитных карт.

Начали формироваться группы хакеров. Одними из первых подобных групп стали Legion of Doom в США и Chaos Computer Club в Германии.

1983г. Детские игры.

Фильм «Военные игры» впервые познакомил общество с хакерами. Именно после его проката зародилась легенда о хакерах-кибергероях (и антигероях). Главный персонаж фильма, которого играет Мэттью Бродерик, пытается взломать компьютер производителя видеоигр, но вместо этого проникает в военный компьютер, имитирующий ядерную войну.

Компьютер, получивший кодовое наименование WOPR (по аналогии с реальной военной системой BURGR), неверно интерпретировал запрос хакера и принял игру в глобальную термоядерную войну за запуск вражеских ракет. Это подняло на ноги военное руководство и создало угрозу войны высшей степени -- Defense Condition 1 (или Def Con 1).

В том же году власти арестовали шестерых подростков, входивших в так называемую группу 414 (номер был присвоен по коду региона, в котором они действовали). Всего за девять дней хакеры взломали 60 компьютеров, в том числе несколько машин Национальной лаборатории в Лос-Аламосе, с помощью которых велись разработки ядерного оружия.

1984 г. Хакерские издания.

Начал выходить первый хакерский журнал «2600». Через год за ним последовало электронное издание «Phrack». Редактор «2600» подписывался Эммануэлем Гольдштейном (настоящее его имя -- Эрик Корли). Этот псевдоним был позаимствован у главного героя романа Джорджа Оруэлла «1984». Оба издания публиковали советы будущим хакерам и фрикерам, а также освещали последние события хакерской жизни. Сегодня «2600» можно найти на многих крупных и респектабельных журнальных развалах.

1986 г. от компьютера до тюрьмы.

В условиях роста зарегистрированных случаев взлома компьютеров в госучреждениях и частных компаниях конгресс США принял «Акт о компьютерном мошенничестве и злоупотреблениях», согласно которому проникновение в компьютерную систему было причислено к уголовным преступлениям. В законе, однако, ничего не говорилось о преступных действиях несовершеннолетних.

1988 г. «Червь» Морриса «Червь», выпущенный на волю Робертом Моррисом, поразил около 6 тыс. компьютеров, парализовав важные федеральные и университетские системы. Роберт Моррис-младший, аспирант Корнеллского университета и сын научного директора одного из подразделений Агентства национальной безопасности, запустил в сеть ARPAnet (предшественницу Internet) программного «червя», автоматически рассылающего свои копии по электронным каналам. Моррис хотел посмотреть, какое воздействие его программа окажет на системы, работающие под управлением ОС Unix.

«Червь», выпущенный на волю, поразил около 6 тыс. компьютеров, парализовав важные федеральные и университетские системы. Моррис был исключен из университета и приговорен к трем годам условного заключения и штрафу в 10 тыс. долл.

1989 г.Немецкие хакеры и КГБ.

Первый случай международного кибершпионажа был зарегистрирован в Западной Германии. Хакеры, имевшие определенное отношение к клубу Chaos Computer Club, были арестованы за проникновение в американские компьютерные системы и за продажу исходного кода операционных систем КГБ.Троих из них сдали властям свои же друзья-хакеры, а четвертый подозреваемый покончил жизнь самоубийством, после того как в печати появилась публикация, описывающая его роль в преступном плане. Поскольку похищенная информация не являлась секретной, хакеры были оштрафованы и приговорены к условному заключению.

Отдельно стоит упомянуть об аресте хакера по прозвищу The Mentor (Наставник). Он опубликовал знаменитое обращение, известное как Манифест хакеров. Документ, направленный на защиту хакеров, начинается словами: «Все мое преступление -- это любопытство... Я горжусь своей принадлежностью к числу хакеров и публикую свой манифест. Вы, конечно, можете разобраться с отдельными членами нашего сообщества, но остановить нас всех вы не в состоянии».

1990 г. Операция Sundevil.

После продолжительной и кропотливой подготовительной работы агенты спецслужб провели одновременные аресты хакеров сразу в 14 городах США.

В ходе операции были задержаны организаторы и наиболее известные члены группы, обменивавшиеся информацией через электронные доски объявлений. Мероприятие было направлено против краж номеров кредитных карт и взлома телефонных и кабельных систем. В результате в сообществе хакеров наметился раскол -- в обмен на свободу арестованные предоставляли федеральным службам интересующую их информацию.

1993 Зачем покупать автомобиль, если его можно «свистнуть»?

Во время викторины, проводимой одной из радиостанций, хакер Кевин Паулсен и двое его друзей блокировали телефонную систему, пропуская через нее только свои звонки, и «выиграли» два автомобиля Porsche, путешествие и 20 тыс. долл. Паулсен, которого уже разыскивали за взлом систем телефонных компаний, был осужден за компьютерное и телефонное мошенничество на пять лет тюремного заключения. После освобождения в 1996 году он работал независимым журналистом, освещая тему компьютерных преступлений.

Первая конференция хакеров Def Con состоялась в Лас-Вегасе. Она задумывалась как одноразовое событие, посвященное церемонии прощания с досками объявлений (на смену им пришла технология World Wide Web), однако форум вызвал такой интерес, что стал ежегодным.

1994 г. Хакерский инструментарий всем желающим.

Повсеместное использование Internet фактически началось с нового браузера Netscape Navigator, появление которого заметно упростило доступ к информации, размещенной в Web. Хакеры очень быстро переместились в новую среду, перенеся свои конференции и программы со старых электронных досок BBS на новые Web-сайты.

После того как информация и простые в использовании инструментальные средства стали доступны каждому посетителю Сети, лицо хакерского сообщества начало меняться.

Появление Браузера Netscape Navigator заметно упростило доступ к информации, размещенной в World Wide Web.

1995 г.Дело Митника.

Серийный компьютерный взломщик Кевин Митник был арестован агентами американских спецслужб и обвинен в похищении 20 тыс. номеров кредитных карт. В ожидании суда он отсидел в тюрьме четыре года и приобрел большую известность в хакерском сообществе. После того как в марте 1999 года Митник был признан виновным в совершении семи преступлений, его приговорили к заключению, срок которого ненамного превышал время, уже проведенное им в тюрьме. Российские взломщики похитили из банка Citibank 10 млн. долл. и перевели деньги на счета финансовых учреждений, находящихся в других странах мира. Возглавлявший группу 30-летний Владимир Левин при помощи своего портативного компьютера за несколько часов разместил деньги в банках Финляндии и Израиля. Впоследствии Левин предстал перед американскими правоохранительными органами и был осужден на три года тюремного заключения. Однако 400 тыс. украденных долларов властям так и не удалось найти.

1997 г. Взлом системы AOL.

Появление свободно распространяемого приложения AOHell позволило группе неопытных хакеров, квалификация которых ограничивалась знанием языков сценариев, пройтись по сетям корпорации America Online. Буквально за несколько дней почтовые ящики сотен тысяч пользователей AOL оказались заполнены многомегабайтными почтовыми бомбами, а конференции были парализованы спамом.

1998 г. Культ хакерства и приход израильтян.

Группа Cult of the Dead Cow представила на очередной конференции Def Con мощную хакерскую программу Back Orifice. После установки этого «троянского коня» на машину, работавшую под управлением операционных систем Windows 95 или Windows 98, у хакеров появлялась возможность несанкционированного удаленного доступа к ресурсам компьютера.

В период осложнения ситуации в Персидском заливе хакеры взломали несколько несекретных компьютеров Пентагона и похитили оттуда программное обеспечение. Позже представитель Министерства обороны США Джон Хамре назвал это «самой организованной и продуманной атакой» на системы военного ведомства за всю историю их существования.Следы, оставленные взломщиками, позволили отыскать двух американских подростков. В конце концов был найден и арестован и лидер группы -- 19-летний израильский хакер Эхуд Тенебаум, известный под именем Analyzer. Сегодня Тенебаум занимает пост директора по технологиям консалтинговой компьютерной компании.

1999 г. Популяризация систем компьютерной безопасности.

Microsoft выпустила операционную систему Windows 98, и 1999 год прошел под знаком систем безопасности (и хакерской активности). В ответ на многочисленные публикации списка ошибок, обнаруженных в Windows и других коммерческих продуктах, разработчики предлагали способы их устранения и обновленные варианты продуктов. Целый ряд производителей выпустил инструменты защиты от хакеров специально для установки их на домашних компьютерах.

2000 г. Отказ в обслуживании.

Одной из самых мощных атак, направленных на отказ в обслуживании, подверглись Web-сайты eBay, Yahoo и Amazon. Активисты из Пакистана и стран Ближнего Востока разрушили Web-узлы, принадлежащие индийскому и израильскому правительствам, в знак протеста против политики, проводимой руководством этих стран в штате Кашмир и в Палестине.Хакеры взломали внутрикорпоративную сеть Microsoft и получили доступ к исходным кодам последних версий Windows и Office.

2001 г. Атаки на серверы DNS.

Корпорация Microsoft оказалась в числе самых крупных жертв хакеров, наносящих удары по серверам доменных имен (DNS). В результате атак, направленных на отказ в обслуживании, информация о маршрутах DNS, к которой обращались клиенты Web-сайты Microsoft, была уничтожена. Взлом обнаружили через несколько часов, но целых два дня миллионы пользователей не могли попасть на страницы Microsoft.

История - Хакеры - статья "ОНО" - об истории появления хакерства.

BRAIN SURGEON независимый журналист. статья с некоторыми сокращениями перепе- чатана из журнала "Компьютерра" No #43 (170) Music by Shov ХАКЕРЫ. Мне не раз приходилось быть свидетелем споров о том, есть ли хакеры в России и других странах бывшего СССР. Так вот, спешу вас огорчить: хакеры у нас есть. Впрочем,не знаю точно - огорчить или по- радовать, поскольку в своих чувствах еще не разобрался. Я располагаю некоторой ин- формацией и хочу поделиться ею с читате- лями. Итак, в зависимости от предмета дея- тельности хакеров можно разделить на три группы. Software haskers Software haskers , или софтверные хаке- ры, занимаются тем, что "ломают" ("взла- мывают") программное обеспечение. Этот род деятельности имеет длинную ис- торию: как только приподнялся "железный занавес" и в СССР потянулись новые техно- логии и программные продукты, возникла потребность в хакерах. Люди, которые за- нимаются компьютерами лет десять, навер- ное, помнят запросы типа "Registration key needed" или "Enter password", то есть защиту на разного рода программах. Пос- кольку выбор программ был весьма ограни- ченным, выбирать между защищенными прог- раммами и незащищенными не приходилось. Компьютерщики стали вооружаться отладчи- ками, специальными редакторами, дамперами памяти и прочими хакерскими инструмента- ми, для того чтобы "снять" защиту. Чуть позже популярность набрали компью- терные игры, и появились новые проблемы: "Эх, напасть! Никак не могу пройти этот уровень! Вот бы жизнь бесконечную..." И находились "мастера" - они "вскрывали" игры на предмет всяких там бесконечных жизней и тому подобного... Но вернемся к настоящему времени. Software haskers, наверное, самая много- численная группа хакеров, и ущерб от дея- тельности этих людей измеряется миллиона- ми долларов. Ведь "вскрывают" не только игры и программы ценой в 50-100 долларов - этим умельцам "по зубам" даже такие до- рогостоящие продукты, как, например, Au- todesk 3D Studio (стоимость этого пакета превышает тысячу долларов). Да что там говорить: сегодня без труда можно купить за 15 тысяч рублей компакт-диск, на кото- ром записано программ более чем на 20000 долларов, и разновидностей этих дисков - хоть пруд пруди, на любой вкус. Наибольщие убытки терпят фирмы, представляющие в России свои коммерческие программы, а также легальные пользователи этих продуктов. Простой пользователь, ко- торый еле-еле наскреб денег на компьютер, а у него требуют еще и за лицензионное программное обеспечение, смотрит на проб- лему иначе. Ну нет денег, а программы-то пользовать хочеться. Так что ж? Произво- дитель далеко, закон вроде бы закрыл гла- за на это дело, защита программ не нас- только сложная чтобы какой-нибудь хакер районного масштаба не смог ее убрать, - почему бы и нет? В любом деле есть любители и профессио- налы. Так и здесь существует группа про- фессиональных хакеров программного обес- печения. То есть людей, которые за опре- деленную сумму готовы снять защиту с той или иной программы. Как правило, это эли- та, мастера высшей категории. Они из- вестны широкой публике, зачастую объеди- няются в группы. Их недолюбливают, многие им завидуют, но от этого их профессиона- лизм не страдает. Для коммерческого прог- раммного обеспечения - они наиболее опас- ные враги. Если они имеют интерес во взломе того или иного софта, то рано или поздно он будет сломан, несмотря на сте- пень сложности защиты, - будь это хоть электронные ключи типа HASP. Phreaks По определению, phreak (читается "фрик") - это человек, который предпочи- тает "альтернативные" способы оплаты те- ле- и прочих коммуникационных услуг. Пе- речислю только самые распространенные "задачи" фрикеров: как позвонить с теле- фона-автомата без жетона, как пользо- ваться межгородом бесплатно, как заста- вить соседа платить за тебя, если стоит блокиратор, и так далее. Эта группа, пожалуй, самая малочислен- ная. Если по software hacking создана масса документации самими хакерами, то информации по фрикингу не так много.Тем не менее она очень ценна: ведь можно "обмануть" АТС на довольно большие суммы - не оплачивая счета за телефонные разго- воры. В нашей стране фрикинг не особенно развит, поскольку АТС используют в основ- ном пульсовый набор. Другое дело - напри- мер, США, где телефонные автоматы дают знать станции об оплате разговора опреде- ленной последовательностью тоновых сигна- лов, сэмулировав которые можно разговор не оплачивать. Кроме того, фрикеры зани- маются использованием в своих целях до- полнительных функций АТС (большинство из нас об этих функциях и понятия не имеют). К сфере деятельности фрикеров можно от- нести и так называемые boxes (коробки) - специальные электронные устройства, вы- полняющие какие-либо специфические функции. Так, например, chrome box позво- ляет управлять сигналами светофора; red box - на телефонах с тоновым набором поз- воляет не оплачивать разговор. В последнее время среди российских фри- керов появилась новая прослойка. Она наи- более заметна в Москве, Санкт-Петербурге и некоторых других крупных городах, где устанавливают таксофоны на электронных кредитных картах. В основе этих карточек лежат чипы стан- дарта ISO. Отыскать спецификации и вре- менные диаграммы того или иного чипа не составляло большого труда, и некоторые фрикеры смогли перепрограммировать чипы так, что на карте открывается практически неограниченный кредит на телефонные раз- говоры. Таких людей называют "carders" - кардеры. С телефонных карточек они переш- ли на банковские. Мне показывали карточку одного банка, на которой было записано 999999999 рублей, то есть максимально возможная сумма для карточек этого типа. Меня так и подмывало прийти с такой кар- точкой в отделение банка и попросить за- вести еще одну, "а то на этой больше де- нег не помещается". Кардеры - пожалуй, самая опасная часть фрикеров. Однако их, к счастью, не так много: чтобы успешно заниматься кар- дерством. нужно иметь глубокие знания в области радиоэлектроники и программирова- ния микросхем. Среди фрикеров выросла и укрепилась третья группа хакеров. Net Hackers Эта группа отделилась от фрикеров, ког- да в нашей стране начали активно разви- ваться сетевые технологии. Именно в это время, когда internet-провайдеры начали расти, как грибы, получили развитие сети на основе Х.25, и России стали доступны сети типа CompuServe, GNN, America OnLine (AOL). Услуги провайдеров всегда были до- вольно дорогими, и потому многие пытались пользоваться доступом нелегально, зачас- тую в обход систем защиты этих сетей. Еще не полностью установившиеся на рос- сийской земле передовые западные техноло- гии оставляли множество "дыр" для сетевых хакеров, которые не преминули этим вос- пользоваться. Сейчас можно найти обширную документацию на тему "Как сломать Unix","Как получить доступ root в Fre- eBSD" и тому подобные. Тем не менее авторы предпочитали остав- лять некие недоговоренности, то есть ин- формация приобрела статус "просто для размышления". Могу с уверенностью зая- вить, что людей, которые успешно ломали защиту Unix-систем, очень и очень мало. Сетевые хакеры в Internet, конечно же, опасны (вспомним Митника), ибо могут при- нести очень большой вред, уничтожив ин- формацию. Однако, как правило, они пред- почитают, ничего не трогая, продвигаться дальше, захватывая все новые и новые "го- ризонты". Именно из-за них приходиться совершенствовать системы защиты, "латать дыры". Сетевые хакеры часто пользуются компью- терными сетями, используя дыру в автори- зации кредитных карт. Например, America OnLine просто проверяет номер кредитной карточки, но не авторизует владельца,то есть, сгенерировав номер карточки специ- альной программой, можно пользоваться ус- лугами AOL бесплатно. Иногда номер кар- точки экстраполируется от номера реально существующей. Но не будем сильно увлекаться i-net и прочим. Вспомним о "родных" X.25-сетях. О, какой простор для хакера! В бывшем СССР к X.25 были подключены очень многие учереждения: можно вспомнить, например, Московский финансовый дом, информационные сети УВД, локальные сети государственных предприятий, системы РЕМАРТ, ДИОНИС, REX400. Причем локализовать человека, который, положим, начинает подбирать па- роли к определенной системе, очень слож- но; я даже полагаю, что невозможно. Но сети X.25, в отличие от i-net, явля- ются не информационной средой, а информа- ционной магистралью. Допустим, я хочу пе- редать приятелю, живущему в другом горо- де, какую-либо информацию. Я могу напря- мую звонить ему и платить за межгород (если я не фрикер), а могу позвонить по локальному телефону в X.25 и оставить ин- формацию там; приятель ее оттуда заберет - и за межгород платить не нужно. Такие системы, как ДИОНИС, РОСНЕТ, РОСПАК, IAS- NET, GLASNET, расчитаны на ограниченный круг абонентов и зачастую не имеют сер- ьезной защиты. Сетевой хакер должен хорошо разбираться в системах связи и способах их защиты. Жизнь сетевого хакера - это постоянный поиск дыр, постоянный риск, что тебя мо- гут выследить, - в общем, очень опасное и интересное дело. Среди сетевых хакеров есть и профессионалы, то есть те, кому за это платят. Взлом систем иногда осу- щесвляется по заказу, а иногда провайдер принимает на работу хакера, платит ему стабильную ставку, предоставляет бесплат- ный доступ. Работа сетевого хакера заклю- чается в том, чтобы взломать защиту про- вайдера и сообщить ему об этом. Хакеры довольно широко распространены по миру: они проникают в различные систе- мы, "ломают" программное обеспечение и не любят платить за телефон. У них есть свои ftp, свои WWW-страницы, свои группы - te- am. Именно хакеры придумали лозунг "KEEP CYBERSPACE FREE!" в связи с попытками ввода цензуры в Internet - ведь кроме порнографии под нее попадали и конферен- ции хакеров (alt.2600 и прочие). Очень часто на сайтах хакеров можно увидеть го- лубую ленту - символ свободы Internet. * * * Некоторые необходимые пояснения: Провайдер - фирма, предоставляющая ор- ганизациям и индивидуальным пользователям услуги по доступу в сеть Интернет. WWW (World-Wide Web) - Всемирная пау- тина - гипертекстовая система для опубли- кования информации в глобальной сети Ин- тернет. FTP (File Transfer Protocol) - Прото- кол передачи файла - правила передачи файлов между компьютерами по сети Интер- нет. Кевин Митник - компьютерный "нарко- ман", взламывающий защиту ради взлома, добрался даже до компьютеров DEC и VAX, добился неограниченной власти над сетями, но занимался этим без всякой заинтересо- ванности в выгоде. У величайшего хакера Америки не было даже своего компьютера! Подробнее, если он вас заинтересовал, вы можете прочитать в книге Дж.Маркоф, К.Хефнер. Хакеры. Пер. с английского. - Киев: "Полиграфкнига". __________________________________________1960-е: Зарождение хакерства

Первые компьютерные хакеры появились в Массачусетском технологическом институте (MIT). Слово "hack" (рубить, прерывать) позаимствовано от группы, занимавшейся моделями железных дорог и электропоздов. Ловко манипулируя движением составов и переключением путей они добивались ускорения передвижений.

Некоторые члены группы обращают свой пытливый ум на новый университетский компьютер, и теперь уже начинают манипулировать с программами.

1970-е: Телефонные фрикеры и Cap"n Crunch

Фрикеры взламывают местные и международные телефонные сети, чтобы звонить бесплатно. "Отец" фрикеров - участник войны во Вьетнаме Джон Дрэйпер (известный как Cap"n Crunch) - обнаружил, что игрушечный свисток-сувенир, который он нашел в коробке овсянных хлопьев Cap"n Crunch, издает звук с частотой 2600 герц, совпадающей с частотой электрического сигнала доступа в телефонную сеть дальней связи AT&T .

Он построил первую "голубую коробку" Blue Box со свистком внутри, который свистел в микрофон телефона, позволяя делать бесплатные звонки.

Вскоре журнал Esquire опубликовал статью "Секреты маленькой голубой коробки" с инструкциями по ее использованию. Это вызвало волну мошенничеств с телефонными сетями в США. Производством "голубых коробок" в домашних условиях и их продажей занимались друзья по колледжу Стив Возняк и Стив Джобс, основавшие в последствии Apple Computer .

1980: Хакерские доски сообщений и сообщества хакеров

Телефонные фрикеры начинают заниматься компьютерным хакерством, возникают первые системы электронных досок объявлений (BBS), предшественников групп новостей Usenet и электронной почты. BBS с такими названиями, как "Sherwood Forest" и "Catch-22", становятся местами встреч хакеров и фрикеров, обмена опытом по краже паролей и номеров кредитных карт.

Начинают формироваться хакерские группы. Первыми были "Legion of Doom" в США и "Chaos Computer Club " в Германии.

1983: Детские игры

Первый фильм про хакеров "Военные игры" ("War Games") представил широкой общественности это явление. Главный персонаж хакер проникает в некий компьютер производителя видеоигр, который оказывается боевым симулятором ядерного конфликта, принадлежащего военным. В результате возникает реальная угроза ядерной войны и военные переходят в режим "Def Con 1" (Defense Condition 1 - высшая степень состояния боеготовности). Начинает формироваться образ хакера-кибергероя (и антигероя).

В том же году были арестованы 6 подростков, назывававших себя "бандой 414". В течение 9 дней они взломали 60 компьютеров, среди которых машины Лос-Аламосской лаборатории ядерных исследований.

1984: Хакерские журналы

Регулярно начал публиковаться хакерский журнал " ". Редактор Эммануил Голдштейн (настоящее имя Эрик Корли) взял псевдоним от главного героя произведения Джоржа Оруэла "1984". Название журналу, как легко заметить, дала свистулька первого фрикера Cap"n Crunch. 2600, а также вышедший годом раньше онлайновый журнал "Phrack " публиковали обзоры и советы для хакеров и фрикеров.

Сейчас "2600" продается в самых больших и уважаемых книжных магазинах.

1986: За использование компьютера - в тюрьму

Обеспокоенный нарастанием количества взломов корпоративных и государственных компьютеров, Конгресс США принял "Computer Fraud and Abuse Act", который признал взлом компьютеров преступлением. Однако на несовершеннолетних он не распространялся.

1988: Червь Морриса

Первый значительный ущерб от вредоносной программы. Саморазмножающаяся программа студента Корнельского университета Роберта Морриса вывела из строя около 6000 университетских и правительственных компьютеров по всей Америке, причинив огромный ущерб. Сын директора по науке одного из подразделений Агентства национальной безопасности Роберт Моррис был исключен из университета, приговорен к 3 годам испытательного срока и 10 000 долларов штрафа.

По его словам, программу он написал в целях исследования распространения информации в UNIX-среде сети ARPAnet, прародительнице Интернета.

1989: Немцы и КГБ

Первая история с кибершпионажем. Хакеры из ФРГ, тесно связанные с Chaos Computer Club, проникли в правительственные компьютеры США и продали полученные оттуда данные КГБ. Хакеры были арестованы, приговорены к испытательным срокам и штрафам. Один из них покончил с собой.

1990: Операция Sundevil

В 14 городах США прошла массовая облава на хакеров, обвиняемых в воровстве номеров кредитных карт и взломе телефонных сетей. Арестованные активно дают друг на друга показания в обмен на судебный иммунитет. По хакерским сообществам нанесен сильный удар.

1993: Зачем покупать машину, когда можно взломать?

Во время викторины-розыгыша автомобилей в прямом эфире на одной из радиостанций хакер в бегах Кевин Паулсен и двое его друзей так заблокировали телефонную сеть, что на радио проходили звонки только от них. Так они выиграли два автомобиля "Порше", турпоездки и 20 000 долларов.